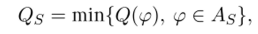

Пусть As ~ множество алгоритмов вскрытия шифра S, имеющееся у криптоаналитика. Сложность алгоритмов измеряется в некоторых условных вычислительных операциях. Через Q{

€ .45, обозначим среднюю трудоемкость реализации алгоритма ip (усреднение происходит по множеству ключей и открытых текстов). Тогда величина.

называется вычислительной сложностью вскрытия шифра и одной из основных характеристик его практической стойкости.

Вместе с тем алгоритмы характеризуются не только вычислительной сложностью реализации, но и надежностью, т. е. вероятностью к{<�р) успешного нахождения требуемого решения. Например, алгоритм «одноразового угадывания ключа» обладает пренебрежимо малой сложностью и ненулевой надежностью (вероятностью успеха) тт = щ, где К — множество ключей.

Определение 4.1. Шифрсистема S называется практически (вычислительно) стойкой, если

где граничные параметры 7Го и Qo выбираются до начала криптоанализа с учетом назначения криптосистемы, характера и срока секретности обрабатываемой на ней информации, интеллектуальных и технических возможностей нарушителя, в том числе с учетом перспектив их развития.

Следует отметить, что вычисление средних значений для сложности применяемых алгоритмов вскрытия шифров не всегда удается ввиду возникающих математических проблем. В таких случаях их заменяют верхними оценками, либо оценками при средних значениях определенных параметров.

Оценки стойкости следует пересматривать через определенные промежутки времени, учитывая при этом прогресс в развитии вычислительной техники и методов вскрытия шифров. В зарубежной литературе[1] предлагается учитывать «эмпирический закон», в соответствии с которым вычислительные возможности криптоаналитика удваиваются каждые 18 месяцев.

- [1] См. Schneier В. Applied cryptography, second edition: protocols, algorithms andsource code in C.J.Wiley & sons, Inc. 1996.