В рамках дисциплины «Аппаратные средства ТКС» проводятся лабораторные работы, где необходимо изучить основные блоки, периферийные устройства и иные аппаратные средства, используемые в Телекоммуникационных Системах, а также необходимое для них программное обеспечение.

Для этого необходимо следующее программное обеспечение, представленное в Таблице 3.

Таблица 3. Программное обеспечение.

|

Программный продукт. | Описание. |

HDDScan S.M.A.R.T. | Программа предназначена для проверки жестких дисков, их атрибутов, изменения специальных настроек. |

CPU-Z. | Программы для просмотра характеристик процессора, материнской платы, видеокарты, оперативной памяти. |

VipNET. | Программный комплекс, выполняющий на рабочем месте пользователя или сервере с прикладным ПО функции VPN-клиента, персонального экрана и т. д. |

SecretNet. | Система защиты информации на серверах и рабочих станциях от несанкционированного доступа. |

Aura. | Система защиты информации от несанкционированного доступа (СЗИ от НСД). |

Аппаратная часть присутствует в полном объеме.

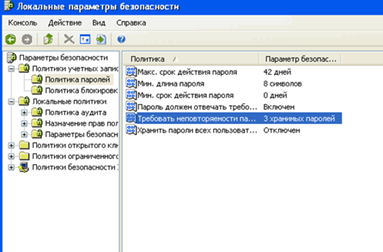

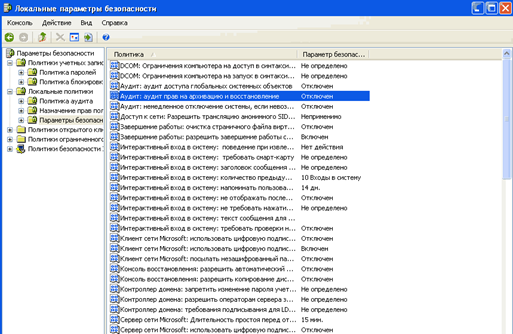

Настройка локальной политики безопасности на рабочих местах.

Пуск — программы — администрирование — локальная политика безопасности. Политика паролей.

Рисунок 2. Локальные параметры безопасности.

Рисунок 3. Политика блокировки учетной записи.

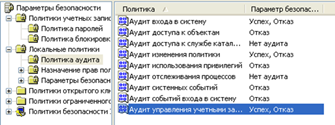

Рисунок 4. Политика аудита Отмеченные события будут фиксироваться в журнале безопасности.

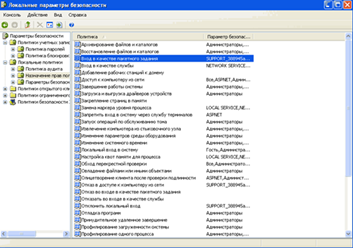

Рисунок 5. Назначение прав пользователя.

Рисунок 6. Доступ к компьютеру из сети В пункте «Доступ к компьютеру из сети» удаляем всех и жмем «Ок».

Рисунок 7. Запретить вход в систему через службу терминалов В пункте «Запретить вход в систему через службу терминалов» нажимаем кнопку «Добавить» и пишем «Все» и нажимаем «Ок». Получим такую картинку и жмем «Ок».

Также поступаем в пункте «Отказ в доступе к компьютеру из сети», то есть запрещаем всем сетевой доступ к компьютеру. В пункте «Разрешать вход в систему через службу терминалов» удаляем всех.

Рисунок 8. Параметры безопасности.

«Клиент сети Microsoft: посылать незашифрованный пароль сторонним SMB серверам» — отключить.

«Сетевая безопасность: не хранить хэш-значений LAN Manager при следующей смене пароля» — включить.

«Сетевой доступ: не разрешать перечисление учетных записей SAM анонимным пользователям» — включить.

«Сетевой доступ: не разрешать перечисление учетных записей SAM и общих ресурсов анонимным пользователям» — включить.

«Сетевой доступ: пути в реестре доступны через удаленное подключение» — удалить все.

«Сетевой доступ: разрешать анонимный доступ к именованным каналам» — удалить все.

«Сетевой доступ: разрешать анонимный доступ к общим ресурсам» — удалить все.

Для применения политики — перезагружаемся.